頂象護航工控系統(tǒng)安全 助力工業(yè)互聯(lián)網(wǎng)發(fā)展

作者: 2021年10月19日 來源: 瀏覽量:

字號:T | T

工業(yè)互聯(lián)網(wǎng)作為新一代網(wǎng)絡(luò)信息技術(shù)與制造業(yè)深度融合的產(chǎn)物,是實現(xiàn)產(chǎn)業(yè)數(shù)字化、網(wǎng)絡(luò)化、智能化發(fā)展的重要基礎(chǔ)設(shè)施和關(guān)鍵技術(shù)支撐。2021年2月,工信部印發(fā)《工業(yè)互聯(lián)網(wǎng)創(chuàng)新發(fā)展行動計劃(2021—2023年)》,對今后3年

工業(yè)互聯(lián)網(wǎng)作為新一代網(wǎng)絡(luò)信息技術(shù)與制造業(yè)深度融合的產(chǎn)物,是實現(xiàn)產(chǎn)業(yè)數(shù)字化、網(wǎng)絡(luò)化、智能化發(fā)展的重要基礎(chǔ)設(shè)施和關(guān)鍵技術(shù)支撐。2021年2月,工信部印發(fā)《工業(yè)互聯(lián)網(wǎng)創(chuàng)新發(fā)展行動計劃(2021—2023年)》,對今后3年工業(yè)互聯(lián)網(wǎng)的重點工作內(nèi)容做出部署,特別強調(diào)安全的重要性。

《行動計劃》提到,工業(yè)互聯(lián)網(wǎng)企業(yè)網(wǎng)絡(luò)安全分類分級管理有效實施,聚焦重點工業(yè)領(lǐng)域打造200家貫標示范企業(yè)和100個優(yōu)秀解決方案。培育一批綜合實力強的安全服務(wù)龍頭企業(yè),打造一批工業(yè)互聯(lián)網(wǎng)安全創(chuàng)新示范園區(qū)。基本建成覆蓋全網(wǎng)、多方聯(lián)動、運行高效的工業(yè)互聯(lián)網(wǎng)安全技術(shù)監(jiān)測服務(wù)體系。同時要求強化企業(yè)自身防護,鼓勵支持重點企業(yè)建設(shè)集中化安全態(tài)勢感知和綜合防護系統(tǒng),提升網(wǎng)絡(luò)和數(shù)據(jù)安全技術(shù)能力。

工控系統(tǒng)是工業(yè)互聯(lián)網(wǎng)的核心

工控系統(tǒng)是工業(yè)互聯(lián)網(wǎng)重要的關(guān)鍵環(huán)節(jié),工控系統(tǒng)的安全對整個工業(yè)互聯(lián)網(wǎng)的健康發(fā)展有著重大影響。

工控系統(tǒng)主要有IT層和OT層兩個體系。其中,IT是信息技術(shù),用于檢索、傳輸信息的硬件和軟件。而OT(Operational Technology)是運營技術(shù)或操作技術(shù),用于監(jiān)視、觸發(fā)物理設(shè)備變化的硬件和軟件。

OT體系是工控系統(tǒng)架構(gòu)中的重要數(shù)據(jù)來源,通過工業(yè)控制系統(tǒng)(ICS),以及監(jiān)控和數(shù)據(jù)采集(SCADA)、分布式控制系統(tǒng)(DCS)、工業(yè)自動化和控制系統(tǒng)(IACS)、可編程邏輯控制器(PLC)、可編程自動化控制器(PAC)、遠程終端單元(RTU)、控制服務(wù)器、智能電子設(shè)備(IED)和傳感器等各子系統(tǒng),實現(xiàn)對數(shù)據(jù)實時采集、存儲、運算、實時控制輸出,從而使生產(chǎn)制造更加自動化、效率化、精確化、可視化、可控化。

這其中,特別關(guān)注可編程邏輯控制器(PLC)、數(shù)據(jù)采集和監(jiān)控系統(tǒng)(SCADA)和分布式控制系統(tǒng)(DCS)等三個子系統(tǒng)。

可編程邏輯控制器(PLC)是自動化機械控制的關(guān)鍵,專門為工業(yè)生產(chǎn)而設(shè)計的數(shù)字運算操作的一種電子裝置,能實現(xiàn)開關(guān)量的邏輯控制、模擬量控制、運動控制、過程控制、數(shù)據(jù)處理、通信及聯(lián)網(wǎng)等功能。

數(shù)據(jù)采集和監(jiān)控系統(tǒng)(SCADA),以計算機技術(shù)、通信技術(shù)以及自動化技術(shù)為基礎(chǔ)的生產(chǎn)監(jiān)控系統(tǒng),實現(xiàn)對現(xiàn)場的運行設(shè)備進行監(jiān)視和控制,實現(xiàn)數(shù)據(jù)采集、設(shè)備控制、測量、參數(shù)調(diào)節(jié)以及各類信號報警等各項功能。

分布式控制系統(tǒng)(DCS)是流程工業(yè)的大腦,一個由過程控制級和過程監(jiān)控級組成的以通信網(wǎng)絡(luò)為紐帶的多級計算機系統(tǒng),綜合了計算機、通訊、顯示和控制等技術(shù),能夠?qū)崿F(xiàn)分散控制、集中操作、幫助生產(chǎn)線自動化,對控制精度要求較高。

工控系統(tǒng)風(fēng)險面臨的風(fēng)險挑戰(zhàn)

隨著“兩化融合”帶來工業(yè)控制系統(tǒng)外連,以及生產(chǎn)網(wǎng)絡(luò)內(nèi)底層計算技術(shù)、網(wǎng)絡(luò)技術(shù)的更新,使得內(nèi)網(wǎng)單機開始聯(lián)網(wǎng),這就對當前防護技術(shù)的功能、性能提出了不同于傳統(tǒng)技術(shù)的安全要求。這種工業(yè)網(wǎng)絡(luò)規(guī)模、工業(yè)數(shù)據(jù)量的變化,對傳統(tǒng)的隔離、檢測、統(tǒng)一管理的防護邏輯帶來挑戰(zhàn)。

第一,安全漏洞的挑戰(zhàn)。工控系統(tǒng)存在大量老舊且利用門檻低的漏洞,不僅長期未被發(fā)現(xiàn)和修復(fù),并且有大量全新的0DAY漏洞。漏洞是風(fēng)險的爆發(fā)源頭,無論是病毒攻擊還是網(wǎng)絡(luò)攻擊大多是基于漏洞。這些“帶病運行”的軟件和設(shè)備帶來巨大安全隱患,面臨攻擊的風(fēng)險逐步加大。

第二,運營中斷的挑戰(zhàn)。工業(yè)設(shè)備資產(chǎn)分布廣、設(shè)備類型繁多。很多企業(yè)是幾十年前的遺留系統(tǒng),且長期未做更新。不僅面臨生產(chǎn)故障、設(shè)備老化等風(fēng)險,設(shè)備上的風(fēng)險隱患在不能有效安全配置下,更加劇了各類設(shè)備、軟件的脆弱程度,進而導(dǎo)致持續(xù)運營中斷。

第三,生產(chǎn)效率降低的挑戰(zhàn)。OT 團隊不了解系統(tǒng)風(fēng)險趨勢與安全重要性,IT 團隊不知道業(yè)務(wù)運營流程。這一關(guān)鍵的技能差距會帶來認知偏差,產(chǎn)生壁壘和數(shù)據(jù)“孤島”,不僅導(dǎo)致投入的設(shè)備與系統(tǒng)效力大打折扣,更會影響業(yè)務(wù)生產(chǎn)與安全。

“工控系統(tǒng)安全標準”為企業(yè)工控建設(shè)護航

工業(yè)系統(tǒng)是工業(yè)互聯(lián)網(wǎng)的關(guān)鍵基礎(chǔ),為保障工控系統(tǒng)安全,多部門陸續(xù)發(fā)布了一系列政策文件,為建立工控安全防護體系指明方向。

2011 年,工信部印發(fā)《關(guān)于加強工業(yè)控制系統(tǒng)信息安全管理的通知》,提出加強工業(yè)控制系統(tǒng)信息安全管理的重要性和緊迫性。2016年10月,工信部發(fā)布《工業(yè)控制系統(tǒng)信息安全防護指南》。2017年7月,工信部發(fā)布《工業(yè)控制系統(tǒng)信息安全防護能力評估工作管理辦法》,規(guī)范工控安全評估工作。2020年2月,工信部印發(fā)《工業(yè)數(shù)據(jù)分類分級指南(試行)》,指導(dǎo)企業(yè)提升工業(yè)數(shù)據(jù)管理能力。2021年,全國信息安全標準化技術(shù)委員會發(fā)布《信息安全技術(shù)工業(yè)控制系統(tǒng)信息安全防護能力成熟度模型》,這是對工控系統(tǒng)設(shè)計、建設(shè)、運維等相關(guān)方的一套安全標準。

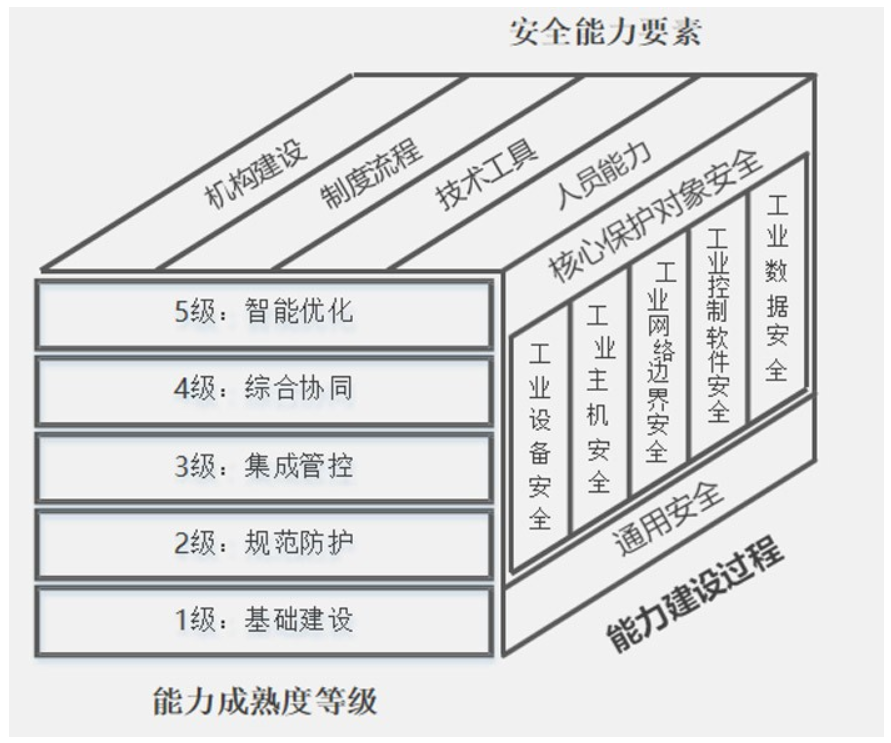

《信息安全技術(shù)工業(yè)控制系統(tǒng)信息安全防護能力成熟度模型》將工控安全防護能力成熟度等級劃分為五級:1級是基礎(chǔ)建設(shè)級,包括45項安全要求;2級是規(guī)范防護級,包括167項安全要求;3級是集成管控級,包括259項安全要求;4級是綜合協(xié)同級,包括320項安全要求;5級是智能優(yōu)化級,包括365項安全要求。

級別1,基礎(chǔ)建設(shè)級

組織能夠依據(jù)工業(yè)控制系統(tǒng)信息安全防護的技術(shù)基礎(chǔ)和條件開展基本保護工作,安全防護能力建設(shè)主要基于特定業(yè)務(wù)場景,尚未形成規(guī)范化、流程化的工作方式,相關(guān)工作多依賴信息安全人員主觀經(jīng)驗,建設(shè)過程未要求以文檔形式記錄,無法形成可復(fù)制。

例如,工業(yè)控制系統(tǒng)信息安全防護PA可被標識,初步建立工業(yè)控制系統(tǒng)信息安全管理制度,但主要基于組織的特定業(yè)務(wù)場景和知識經(jīng)驗水平,未形成規(guī)范化、流程化的工作方式。

級別2,規(guī)范保護級

組織建立并記錄工業(yè)控制系統(tǒng)信息安全防護能力建設(shè)工作,能夠針對工業(yè)控制設(shè)備、工業(yè)主機、工業(yè)網(wǎng)絡(luò)、工業(yè)數(shù)據(jù)等方面,制定規(guī)范化安全防護制度、規(guī)章,使得組織能夠以重復(fù)的方式執(zhí)行,采用數(shù)字化裝備、信息技術(shù)手段等,有針對性的開展安全防護,面向各方面形成獨立、可復(fù)制的安全防護能力。

例如,工業(yè)控制系統(tǒng)信息安全防護PA(過程域,就是實現(xiàn)同一安全目標的相關(guān)工業(yè)控制系統(tǒng)信息安全防護基礎(chǔ)實踐的集合)管理符合標準的規(guī)定,相關(guān)BP(基本實現(xiàn),就是實現(xiàn)某一安全目標的工業(yè)控制系統(tǒng)信息安 全防護相關(guān)活動)的執(zhí)行是規(guī)范化的,并可對實踐情況進行過程驗證,與等級1“基礎(chǔ)建設(shè)”主要區(qū)別是BP執(zhí)行過程被規(guī)范地計劃和管理。

級別3,集成管控級

組織能夠?qū)I(yè)控制系統(tǒng)設(shè)備、主機、系統(tǒng)、網(wǎng)絡(luò)、數(shù)據(jù)等方面,在規(guī)范防護已有工作基礎(chǔ)上,通過集成化工具、系統(tǒng)等,對相對獨立的單點防護設(shè)備進行集中統(tǒng)一管控,同時整合相關(guān)防護規(guī)章制度文件,形成體系化制度,實現(xiàn)組織內(nèi)部工業(yè)控制 系統(tǒng)信息安全的集中管理、統(tǒng)一控制的安全防護能力。

例如,對工業(yè)控制系統(tǒng)設(shè)備、主機、系統(tǒng)、網(wǎng)絡(luò)、數(shù)據(jù)等方面進行集中統(tǒng)一管控,并形成體系化制度。與等級2“規(guī)范防護”的主要區(qū)別在于,使用集成化工具來策劃和管理工業(yè)控制系統(tǒng)信息安全。

級別4,綜合協(xié)同級

組織能夠面向不同產(chǎn)線、廠區(qū)、工廠及產(chǎn)業(yè)鏈上下游相關(guān)單位,統(tǒng)籌考慮信息安全風(fēng)險需求,開展安全防護建設(shè),建立多級協(xié) 同的安全管理體系,并通過態(tài)勢感知、統(tǒng)一管控等技術(shù)手段實現(xiàn)綜合決策、協(xié)調(diào)防護的安全能力。

例如,統(tǒng)籌考慮不同產(chǎn)線、廠區(qū)、工廠及產(chǎn)業(yè)鏈上下游相關(guān)單位的信息安全風(fēng)險需求,建立多級協(xié)同的安全防護體系。與等級3“集成管控”的主要區(qū)別在于執(zhí)行過程的綜合決策和協(xié)調(diào)防護。

級別5,智能優(yōu)化級

組織能夠采用人工智能、主動防御、內(nèi)生安全等先進技術(shù),與已有安全防護設(shè)備、系統(tǒng)、制度體系深度融合,使得可通過知識學(xué)習(xí)、 智能建模分析等技術(shù),構(gòu)建可智能化演進的安全防護系統(tǒng),形成具有自決策、自進化能力的安全防護體系。

例如,將已有安全防護設(shè)備、系統(tǒng)、制度體系進行深度融合,形成具有自決策、自進化能力的安全防 護體系。與等級4“綜合協(xié)同”的主要區(qū)別在于執(zhí)行過程的智能優(yōu)化和演進。

頂象助企業(yè)構(gòu)建立體工控安全體系

《信息安全技術(shù)工業(yè)控制系統(tǒng)信息安全防護能力成熟度模型》對企業(yè)工控系統(tǒng)安全能力的系統(tǒng)檢驗和評估,主要是基于“安全能力要素”、“能力成熟度等級”和“能力建設(shè)過程”等三個維度。

其中,“能力建設(shè)過程維度”包含核心保護對象安全和通用安全兩個方面:核心保護對象安全主要包含工業(yè)設(shè)備安全、工業(yè)主機安全、工業(yè)網(wǎng)絡(luò)邊界安全、工業(yè)控制軟件安全和工業(yè)數(shù)據(jù)安全等5個過程類,共計20個過程域,188個 基本實踐;而通用安全主要包含安全規(guī)劃與機構(gòu)、人員管理與培訓(xùn)、物理與環(huán)境安全、監(jiān)測預(yù)警與應(yīng)急響應(yīng)、供應(yīng)鏈安全保障等5個過程類,共計20個過程域, 177個基本實踐。

2021年7月,頂象成為工業(yè)控制系統(tǒng)信息安全防護能力推進分會會員單位,助力《信息安全技術(shù)工業(yè)控制系統(tǒng)信息安全防護能力成熟度模型》試點示范,幫助工業(yè)企業(yè)開展工控安全防護工作。

讓企業(yè)全面掌握工控系統(tǒng)安全現(xiàn)狀

通過安全檢測和風(fēng)險評估,能夠?qū)ζ髽I(yè)的工控系統(tǒng)進行全面的“體檢”,發(fā)現(xiàn)各類潛在攻擊和未知威脅,將威脅扼殺在早期或萌芽狀態(tài),將風(fēng)險防范的關(guān)口前移,從而提升企業(yè)整體的安全性。

頂象洞見實驗室主要面向底層工控設(shè)備和裝置( PLC、DCS、SCADA等)以及各類組態(tài)軟件的漏洞挖掘和安全研究,基于領(lǐng)先的工業(yè)系統(tǒng)漏洞挖掘與利用、漏洞模糊測試和工業(yè)協(xié)議分析技術(shù),為國內(nèi)外數(shù)十家知名工業(yè)企業(yè)提供過安全檢測服務(wù)。

頂象OT-Argus通過集成自主研發(fā)的非入侵式無損智能漏洞掃描系統(tǒng),結(jié)合集成的4000+種工控漏洞,1000+種獨家挖掘的0DAY漏洞,50000+種IT漏洞檢測掃描插件,全面覆蓋IT/OT漏洞檢測。對設(shè)備進行完整性、脆弱性、安全性進行全面檢測與評估,提升設(shè)備的安全性、可靠性和穩(wěn)定性。

防范已知威脅和正在發(fā)生的攻擊

幫助企業(yè)及時修復(fù)工控系統(tǒng)存在的各類已知漏洞,有效防范病毒威脅;同時“誘捕”攔截已發(fā)生的攻擊,良好保障工控系統(tǒng)安全。

頂象OT-Guard獨有的“虛擬補丁”技術(shù),能夠自動生成基于已知和未知漏洞的針對性防護策略,實時監(jiān)控各類工控漏洞攻擊,阻斷各類威脅。石油石化企業(yè)不依賴設(shè)備廠家升級和修復(fù)、無需專業(yè)人員手動操作,也可以完成未知缺陷動態(tài)修復(fù)的解決方案。該方案修復(fù)功能完全可逆可追溯,確保生產(chǎn)環(huán)境完全可控。

頂象OT-Phantom第三代的欺騙誘捕技術(shù)能夠自動化高度仿真海量的資產(chǎn)和業(yè)務(wù),主動引誘攻擊者攻擊仿真的“幻影系統(tǒng)”,誤導(dǎo)與迷惑攻擊者,增加攻擊時效,通過使用欺騙防御技術(shù)來挫敗攻擊者的探測過程。可以有效感知攻擊者以及蠕蟲病毒、木馬等通過技術(shù)手段對系統(tǒng)進行針對性的攻擊行為,詳細觀察記錄攻擊手法、入侵行為、訪問記錄、威脅破壞等,對被防護網(wǎng)絡(luò)的攻擊、異常事件進行實時預(yù)警。并通過實時的行為分析,結(jié)合關(guān)聯(lián)網(wǎng)絡(luò)、智能模型建設(shè)和風(fēng)控引擎,對攻擊者進行快速溯源和風(fēng)險特征分析,幫助運營者進行針對性防御。該技術(shù)在每年的實戰(zhàn)攻防演習(xí)得到充分實踐證明,目前已在多個企業(yè)落地。

預(yù)知未知威脅和潛在被攻擊風(fēng)險

幫助企業(yè)及時發(fā)現(xiàn)并掌握各類異常行為、風(fēng)險隱患及故障隱患,通過事前應(yīng)對或消除,保障工控系統(tǒng)的安全,保障業(yè)務(wù)的連續(xù)性。同時,基于業(yè)務(wù)系統(tǒng)的大數(shù)據(jù),構(gòu)建威脅模型,能夠幫助企業(yè)預(yù)測內(nèi)外部和主觀因素下的偶然與必然結(jié)果,為可能發(fā)生安全事件提供決策支撐。

頂象通過有監(jiān)督和無監(jiān)督的機器學(xué)習(xí)威脅行為建模,能夠?qū)た叵到y(tǒng)中的行為進行自動聚類與分類,精準識別網(wǎng)絡(luò)內(nèi)的正常和異常行為,發(fā)現(xiàn)各類潛在攻擊和未知威脅,提升網(wǎng)絡(luò)和設(shè)備的安全檢測結(jié)果,協(xié)助安全運維人員將威脅消滅在萌芽狀態(tài),進一步提升整體的安全性。

頂象OT-Eye基于知識圖譜技術(shù),打通不同層次的風(fēng)險數(shù)據(jù),實現(xiàn)風(fēng)險的統(tǒng)一的采集、匯聚、融合與關(guān)聯(lián)。結(jié)合內(nèi)部和外部風(fēng)險知識,深入挖掘分析,形成獨有的風(fēng)險知識圖譜。進而追溯風(fēng)險原因和傳播機制,實現(xiàn)風(fēng)險的感知和預(yù)測,協(xié)同網(wǎng)內(nèi)往外聯(lián)防聯(lián)控,幫助安全人員制定更科學(xué)有效的防護策略,讓企業(yè)從被動防御轉(zhuǎn)為主動保障。

作為國內(nèi)領(lǐng)先的業(yè)務(wù)安全公司,頂象自主研發(fā)了全鏈路的風(fēng)控中臺產(chǎn)品矩陣體系,包括設(shè)備指紋、無感驗證、實時決策平臺、端加固、數(shù)據(jù)采集保護、工業(yè)硬件保護、模型平臺、關(guān)聯(lián)網(wǎng)絡(luò)平臺、知識圖譜等風(fēng)控、安全和人工智能產(chǎn)品,能夠有效防范工控系統(tǒng)風(fēng)險,助力工業(yè)互聯(lián)網(wǎng)健康發(fā)展。

全球化工設(shè)備網(wǎng)(http://www.tupvw34.cn )友情提醒,轉(zhuǎn)載請務(wù)必注明來源:全球化工設(shè)備網(wǎng)!違者必究.

標簽:

相關(guān)資訊

- 2025 SMM(第二十屆)鉛鋅大會暨產(chǎn)業(yè)博覽會即將開幕

- 核電廠閥門系列標準研討會成功召開

- 中國"人造太陽"突破億度!閥門等產(chǎn)業(yè)鏈公司迎爆發(fā)

- 2025年一季度通用機械行業(yè)企業(yè)動態(tài)匯總

- 浙江省抽查100批次閥門產(chǎn)品,7批次不合格

- 27萬美元/年降本!費希爾備件破局電廠調(diào)節(jié)閥"檢修-失效-再檢修"死循環(huán)

- 2025年全國電子信息制造業(yè)高質(zhì)量發(fā)展行業(yè)會在太原召開

- 電子行業(yè)2項推薦性國家標準報批公示

- 2025年1-2月電子信息制造業(yè)運行情況

- 南方泵業(yè)榮獲余杭經(jīng)濟開發(fā)區(qū)"高質(zhì)量發(fā)展杰出貢獻獎"

免責(zé)聲明:1、本文系本網(wǎng)編輯轉(zhuǎn)載或者作者自行發(fā)布,本網(wǎng)發(fā)布文章的目的在于傳遞更多信息給訪問者,并不代表本網(wǎng)贊同其觀點,同時本網(wǎng)亦不對文章內(nèi)容的真實性負責(zé)。

2、如涉及作品內(nèi)容、版權(quán)和其它問題,請在30日內(nèi)與本網(wǎng)聯(lián)系,我們將在第一時間作出適當處理!有關(guān)作品版權(quán)事宜請聯(lián)系:+86-571-88970062

2、如涉及作品內(nèi)容、版權(quán)和其它問題,請在30日內(nèi)與本網(wǎng)聯(lián)系,我們將在第一時間作出適當處理!有關(guān)作品版權(quán)事宜請聯(lián)系:+86-571-88970062

推薦資訊

- 2025年一季度通用機械行業(yè)企業(yè)動態(tài)匯總

- 浙江省抽查100批次閥門產(chǎn)品,7批次不合格

- 江蘇省緊固件行業(yè)協(xié)會召開常務(wù)理事擴大會議

- 德國波勒過濾器公司采購總監(jiān)Sabine Stejskal一行蒞臨艾坦姆合金調(diào)研考察

- 聊城軸承小鎮(zhèn)的“智造”先鋒:華工軸承的成長啟示

- 西北軸承鐵路車間開展現(xiàn)場優(yōu)化專項行動

- 我國最大超深油田油氣產(chǎn)量當量累計超2000萬噸

- 百萬噸級!我國首個海上CCUS項目開鉆

- 陜鼓簽約百萬噸CCUS示范項目

- 瓦軸集團智慧攻堅 巧解生產(chǎn)難題

- 國際事業(yè)公司駐緬機構(gòu)全力保障緬甸災(zāi)區(qū)用油

- 中油測井自主研發(fā)新技術(shù)煤中“淘”氣